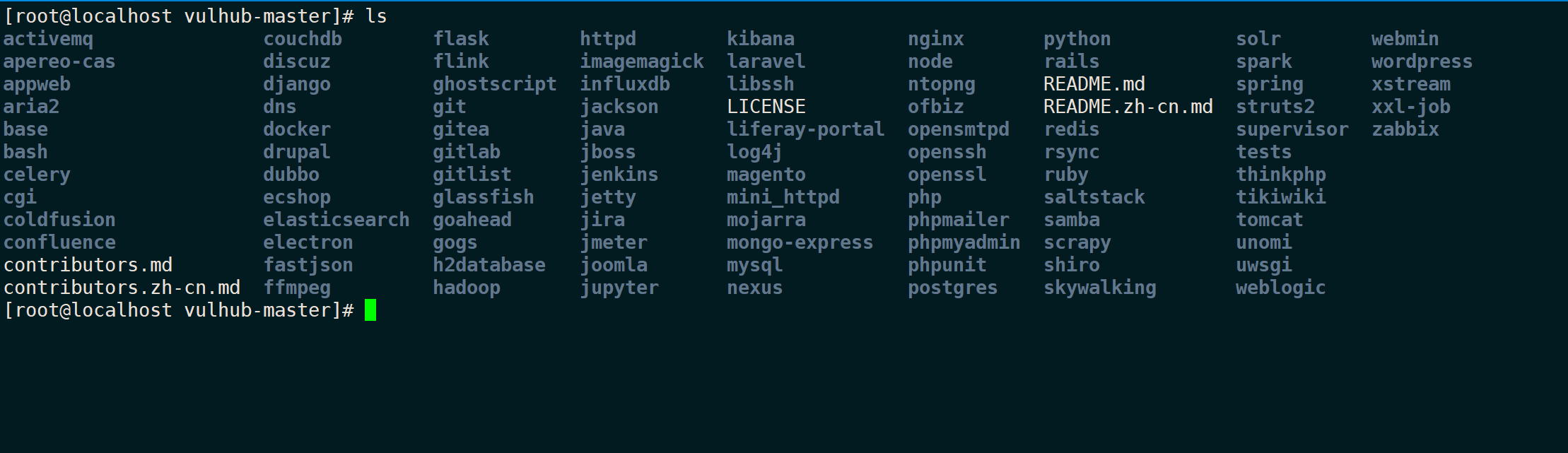

中间件中间件也是web漏洞的一个方面,中间件 脚本语言 数据库三者之间是由关系的,比如说java 常用tomcat(当然还和系统的大小有关),而中间件本身还是有很多漏洞的,所以自己简单总结一下复现一下常见的中间件漏洞(记录笔记)。

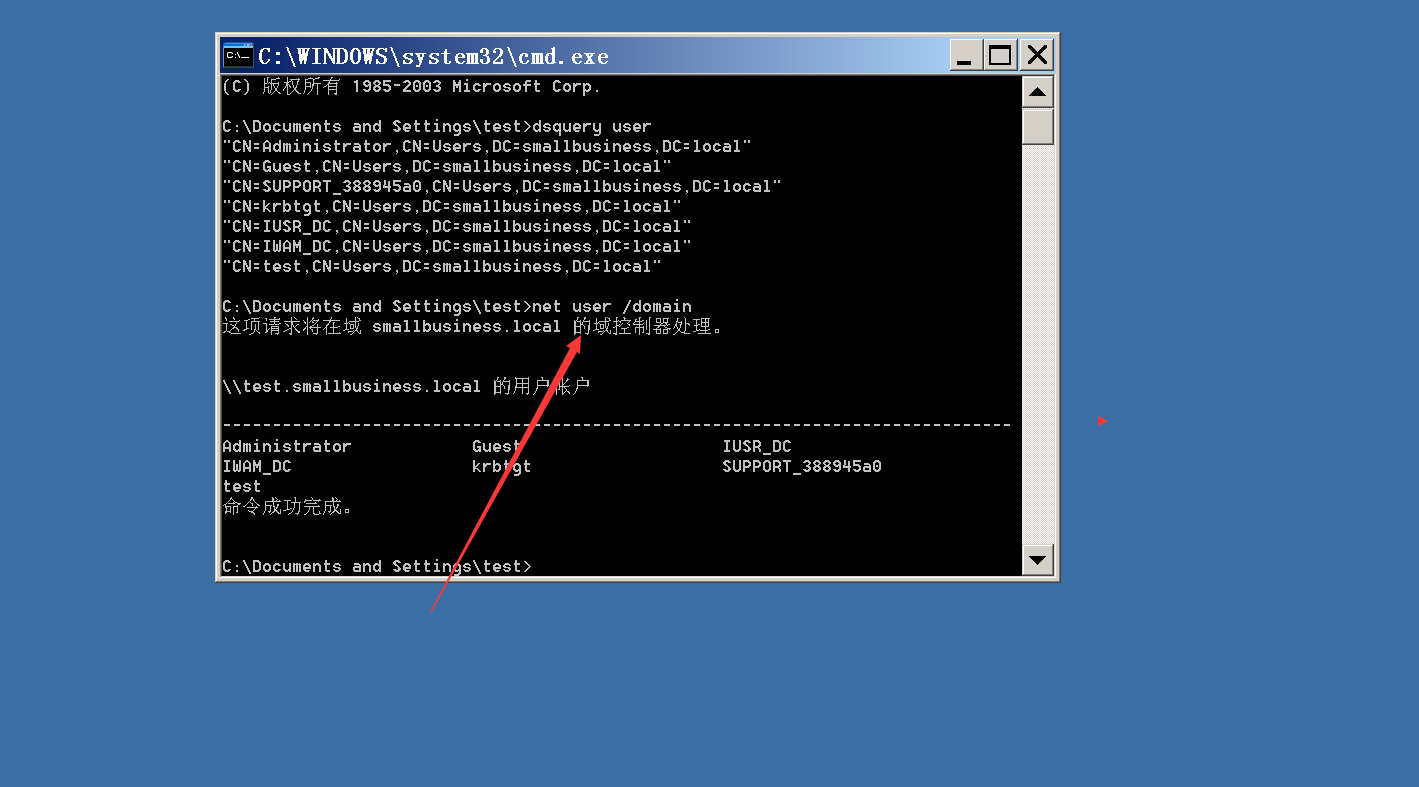

IIS漏

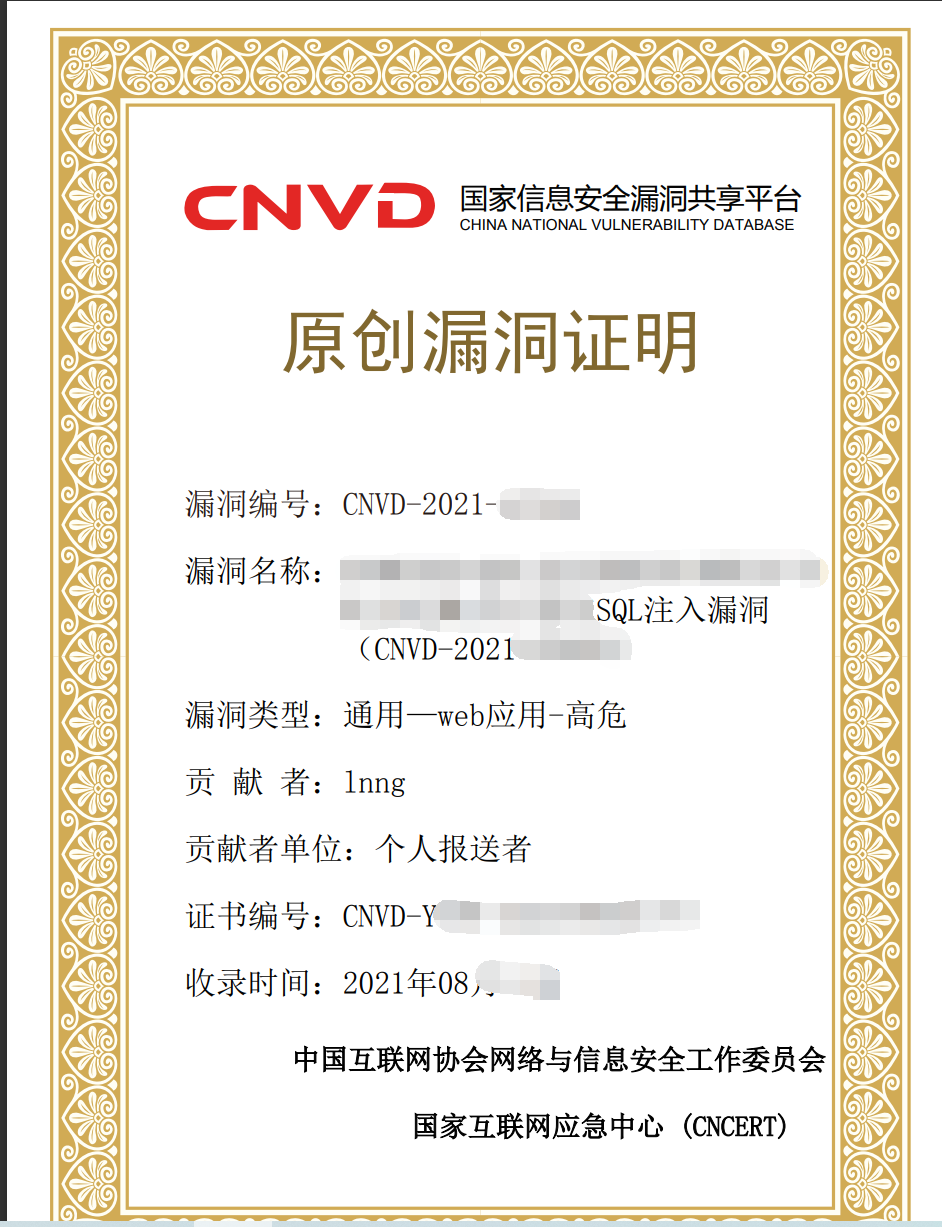

2021-08-09