追寻

感觉黑阔很酷,志愿中报考了类似网络安全的专业,很荣幸被录取,然后在学长推荐下加入了校ctf工作室学习(感谢工作室学长们推荐和指点)

执着

然后在学长们教导下学习web安全:

c,c++,php,Python —学校基础课,也就会敲个成绩管理系统,留言板,最最基础爬虫,和没有用的Pygame小游戏(千万别学!!!)

DVWA

sql-labs —手注一遍(忘的也查不多了),sqlmap还没学

upload-labs —过了一遍

xss-labs —过了一遍(beef没学)

文件包含php伪协议

php的反序列化,主要是对于ctf的(玩了一段ctf)

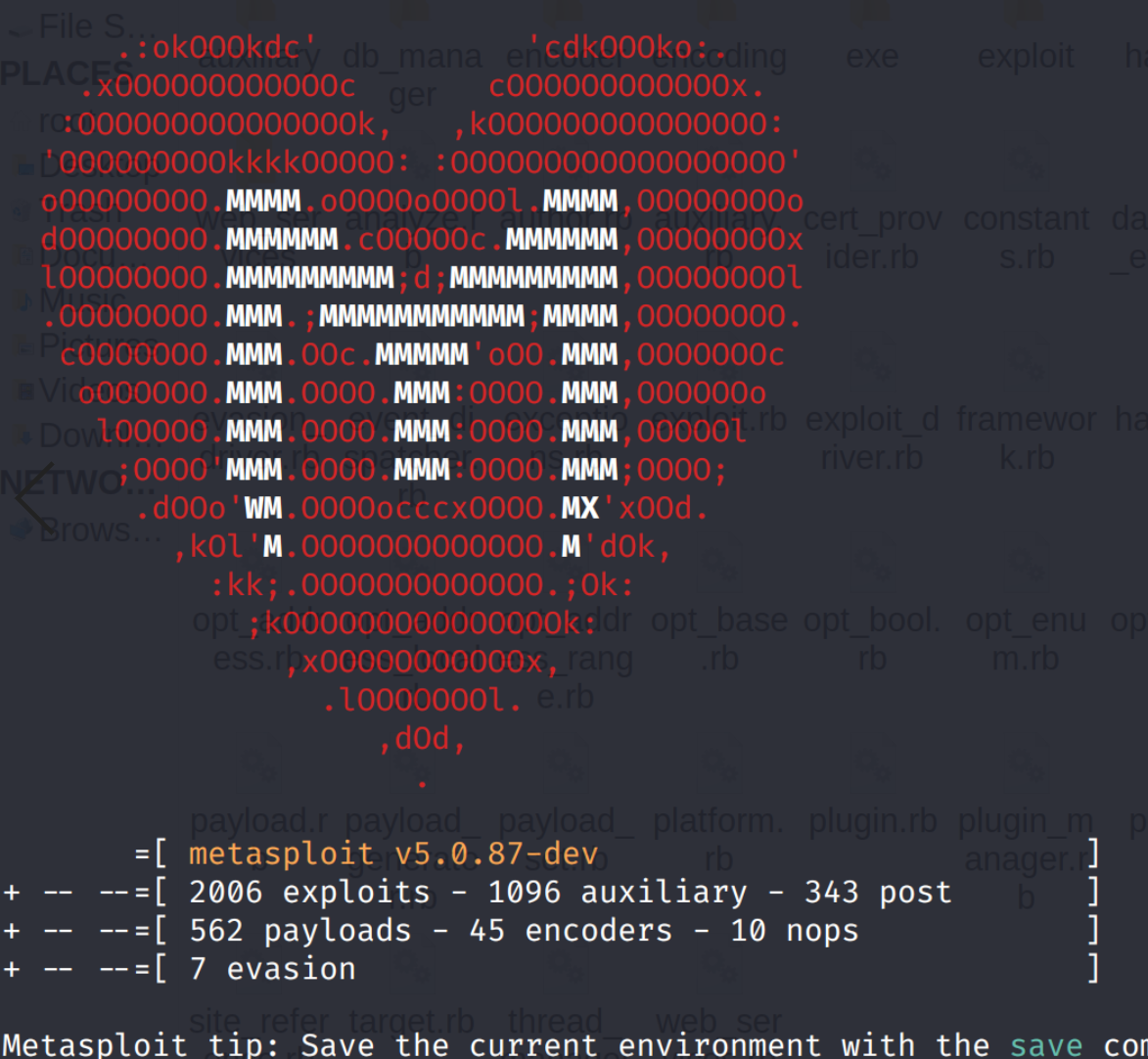

工具msf,nmap(看了一哈四舍五入等于没学)

wifi的入侵 —看了一本书,其实也只是使用工具

展望和思考

虽然在学长们的指导下,但学习网络安全中也浪费了蛮多的时间(关键我喜欢瞎折腾,不过是真有趣),比如qq机器人,pygame,还有这个博客,都搞了蛮久的其实。感觉接下来应该把时间放在更有意义的事情上,还有一个错误的认识,之前想着要把东西都学完再操作,其实不是的,网络安全更注重实操(这个特别感谢学长的指点,不然可能还能要走更远的弯路)

后续学习小计划:

打打vulnhub

继续学习常见漏洞

学习代码审计

学习内网相关知识

学习脚本语言Python

sqlmap等工具,也尝试自己写点小工具(尽力吧!?)

希望再一年后看到博客的自己有所进步,最后,特别感谢工作室学长学姐指点教导。